Уязвимости в роутерах TP-Link TL-WR841 и Archer C7: угроза для домашних и малых сетей

Агентство по кибербезопасности и инфраструктурной безопасности США (CISA) недавно опубликовало предупреждение о двух критически опасных уязвимостях в популярных моделях маршрутизаторов TP-Link TL-WR841N/ND и Archer C7. Эти баги уже активно эксплуатируются злоумышленниками в реальных атаках и представляют серьёзную угрозу для миллионов пользователей по всему миру.

В чём проблема?

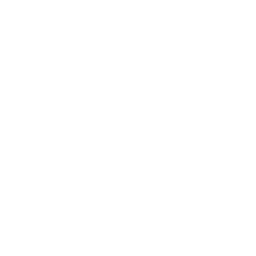

Обнаруженные уязвимости позволяют атакующим:

- обходить процедуру аутентификации;

- извлекать сохранённые в памяти роутера пароли;

- выполнять удалённые команды на устройстве.

По сути, это даёт злоумышленнику полный контроль над вашим маршрутизатором. В результате он может изменить настройки DNS, перенаправлять интернет-трафик, перехватывать данные, организовывать DDoS-атаки и использовать устройство как точку входа в домашнюю сеть.

Особую опасность представляют старые устройства, которые давно не получают обновлений безопасности. Многие владельцы продолжают использовать такие роутеры, даже не подозревая, что они могут быть частью ботнета.

Кого это касается?

Уязвимости затрагивают модели TL-WR841N/ND и Archer C7 (некоторые версии). Так как эти устройства широко применяются в домашних сетях и малом бизнесе, масштаб угрозы значителен.

Часть прошивок для этих роутеров всё же получила исправления, поэтому крайне важно проверить, доступно ли обновление именно для вашей версии.

Что делать пользователям?

Чтобы снизить риски, специалисты рекомендуют предпринять следующие шаги:

- Проверьте модель и прошивку: зайдите в настройки роутера и убедитесь, что установлена последняя версия ПО. Если есть обновления — установите их.

- Если обновлений нет — замените устройство: использование устаревшего оборудования без поддержки опасно. Лучше приобрести модель, которая получает регулярные патчи безопасности.

- Отключите удалённый доступ к веб-интерфейсу: особенно важно закрыть порт 80 (HTTP). Управление роутером должно выполняться только из локальной сети, а для администрирования лучше использовать HTTPS.

- Измените пароли: задайте новые, уникальные и сложные пароли для доступа к маршрутизатору и Wi-Fi. Избегайте простых комбинаций и используйте случайные ключи.

- Изолируйте IoT-устройства: умные телевизоры, камеры, колонки и прочая «умная техника» лучше держать в отдельной гостевой или VLAN-сети. Это ограничит ущерб в случае взлома.

- Следите за трафиком и логами: резкий рост исходящих подключений может быть признаком того, что роутер участвует в ботнете.

Почему это важно?

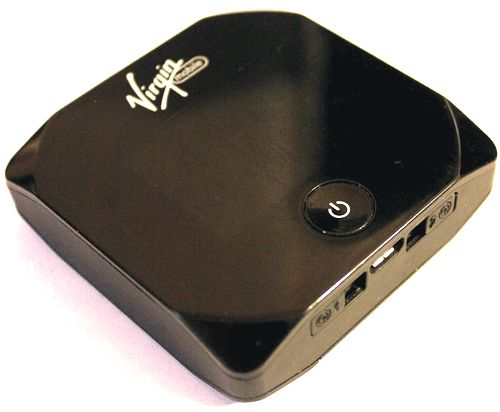

Многие пользователи недооценивают значение обновлений прошивки и считают роутер «чёрным ящиком», который просто раздаёт интернет. Однако на деле это полноценный сетевой компьютер с доступом ко всем вашим данным.

Взломанный маршрутизатор становится удобным инструментом для злоумышленников: через него можно перенаправлять запросы на поддельные сайты, воровать пароли, распространять вирусы, а также атаковать другие сети.

Итог

Если вы используете TP-Link TL-WR841N/ND или Archer C7, обязательно проверьте версию прошивки и установите доступные исправления. Если поддержка прекращена — подумайте о замене устройства. Это вложение в вашу безопасность и стабильность всей сети.

Правильные шаги просты:

Проверь модель → Обнови прошивку → Смени пароли → Отключи удалённый доступ → Подумай о замене.