В топовых роутерах нашли 226 уязвимостей

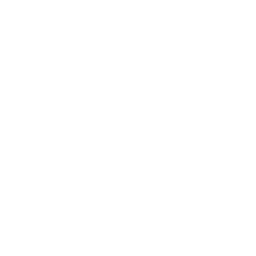

Исследователи из IoT Inspector проверили безопасность множества популярных роутеров от таких производителей как Asus, AVM, D-Link, Netgear, Edimax, TP-Link, Synology и Linksys, которые используются миллионами людей. Увы, в итоге было выявлено 226 потенциальных уязвимостей.

«Для оценки роутеров поставщики предоставили актуальные модели, которые были обновлены до последней версии прошивки. Эти прошивки были автоматически проанализированы IoT Inspector, мы протестировали более 5000 CVE и других проблем безопасности», — рассказывают эксперты.

Увы, оказалось, что многие роутеры все еще уязвимы для давно известных уязвимостей, даже если используют новейшие версии прошивок.

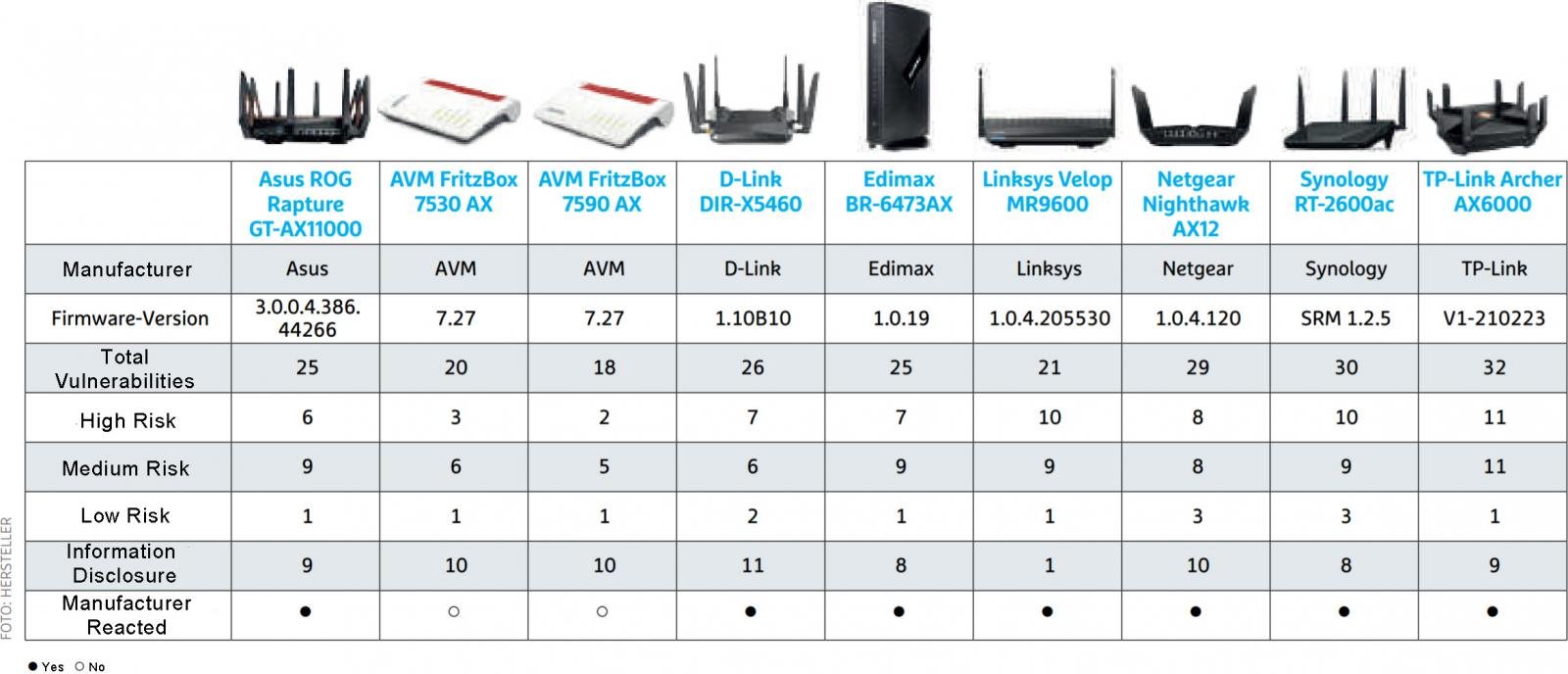

Лидерами по количеству багов стали устройства TP-Link Archer AX6000 (32 уязвимости) и Synology RT-2600ac (30 уязвимостей).

Хотя не все обнаруженные проблемы несут в себе одинаковые риски, команда обнаружила некоторые общие недочеты, которые присутствуют в большинстве проверенных моделей:

- устаревшее ядро Linux в прошивке;

- устаревшие функции мультимедиа и VPN;

- чрезмерное использование старых версий BusyBox;

- использование слабых паролей по умолчанию, таких как admin;

- наличие жестко закодированных учетных данных (открытым тестом).

Глава IoT Inspector Ян Венденбург отмечает, что одним из главнейших способов защиты маршрутизаторов является изменение пароля по умолчанию при первой настройке устройства.

«Смена паролей при первом использовании, а также включение функции автоматического обновления должны быть стандартной практикой для всех IoT-устройств, независимо от того, используется ли устройство дома или в корпоративной сети — говорит эксперт. — Наибольшую опасность, помимо уязвимостей, вносимых производителями, представляет использование устройства в соответствии с девизом “подключи, играй и забудь”».

Все производители, чьи устройства были признаны проблемными, отреагировали на исследование было и выпустили исправления. Так, Йорг Гейгер сообщает, что поставщики уже устранили большинство найденных проблем.

Исследователи сообщили изданию Bleeping Computer, что неисправленными остались в основном мелкие уязвимости. В отчете экспертов приведены следующие данные по ответам вендоров:

- Asus изучили пункты нашего анализа и представила подробный ответ. Исправили устаревшую версию BusyBox, а также выпустила обновления для curl и веб-сервера. Они подчеркнули, что проблемы с паролем были связаны с временными файлами, которые удаляются при завершении процесса, и не представляли опасности.

- D-Link вкратце поблагодарила за информацию и опубликовала обновление прошивки, которое устраняет все упомянутые проблемы.

- Edimax не тратили много времени на проверку найденных проблем, но в итоге представили обновление прошивки, которое устранило некоторые пробелы.

- Linksys обозначила свою позицию по всем уязвимостям, которые классифицируются как проблемы «высокой» и «средней» степени серьезности. В будущем не планируют использовать пароли по умолчанию, а также выпустили обновление прошивки для оставшихся багов.

- Netgear много работали и внимательно изучали все проблемы. Netgear сочла некоторые проблемы «высокой» степени серьезности не такими важными. Вышли обновления для DNSmasq и iPerf, а другие проблемы будут рассмотрены в первую очередь.

- Synology решила упомянутые нами проблемы с помощью крупного обновления ядра Linux. BusyBox и PHP будут обновлены до новых версий, и для Synology скоро очистят сертификаты. Кстати, от этого выигрывают не только роутеры, но и другие устройства компании.

- TP-Link с обновлениями BusyBox, CURL и DNSmasq компания устранила многие проблемы. Нового ядра нет, но планируется выпустить более 50 исправлений.